Accesso LAN

Messaggio di benvenuto per l'accesso alla LAN aziendale con le opportune informazioni e avvisi per l'utente.

Tipo Documento: Obbligatorio

N. Pagine: 1

Link per il Download (accesso richiesto):

GDPR Piano di Disaster Recovery

Il piano di Disaster Recovery viene previsto dal Disciplinare Tecnico laddove si stabilisce che siano adottate idonee misure per garantire il ripristino dell'accesso ai dati in caso di danneggiamento degli stessi o degli strumenti elettronici, in tempi certi compatibili con i diritti degli interessati e non superiori a sette giorni. L'esempio fornito deve essere personalizzato lavorando in stretto contatto con il dipartimento IT o con i fornitori che assicurino la corretta realizzazione del piano.

Tipo Documento: Obbligatorio

N. Pagine: 2

Link per il download (accesso richiesto):

Legge 241/1990 Diritto di Accesso

Legge 241/1990 Diritto di Accesso

Link per il Download:

|

MP_LEGAL_Legge_241-1990_Diritto_di_accesso.pdf

Popular 291.7 KB |

06/06/2016 17:29:49 |

Informativa dati personali per Fidelity Card

Modulo Privacy per Informativa Art. 13 per il trattamento di dati personali relativo alla erogazione di "fidelity card".

Tipo Documento: Obbligatorio per alcuni titolari

N. Pagine: 2

Link per il Download (accesso richiesto):

Istruzioni per gli incaricati al trattamento

La formazione degli incaricati è obbligatoria per legge. La prima formazione deve essere contestuale alla nomina di incaricato al trattamento dei dati personali e può essere effettuata consegnado queste istruzioni, opportunamente personalizzate in base ai contesti operativi.

Tipo Documento: Obbligatorio

N. Pagine: 2

Link per il Download (accesso richiesto):

Test Attitudinale Privacy

Tipo di documento: Consigliato

N. Pagine: 1

Link per il download (accesso richiesto):

Attestato Formazione Privacy

Tipo di documento: Consigliato

N. Pagine: 1

Link per il download (accesso richiesto):

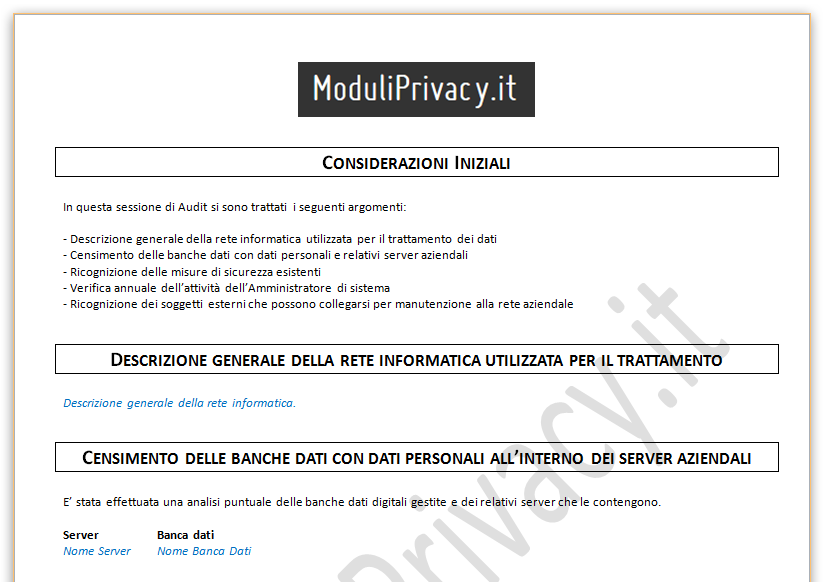

GDPR Audit Privacy - Informatica - Relazione

I Titolari che trattano una elevata mole di dati personali corrono il rischio di incorrere in pesanti sanzioni in caso di irregolarità nei trattamenti, sanzioni che possono essere amministrative (anche fino a 100 mila euro) e penali, arrivando nei casi più gravi all'arresto fino a 3 anni. Alla luce di questo incombente regime sanzionatorio, è altamente consigliato predisporre un programma di Audit periodici, da affidare ad un soggetto esterno dotato di indipendenza di giudizio, capacità, esperienza e affidabilità. La frequenza degli audit privacy può essere mensile o trimestrale, ed è auspicabile che tali sessioni vengano effettuate seguendo quanto previsto dalla norma standard ISO 27001:2014.

Tipo di documento: Consigliato

N. Pagine: 4

Link per il download (accesso richiesto):

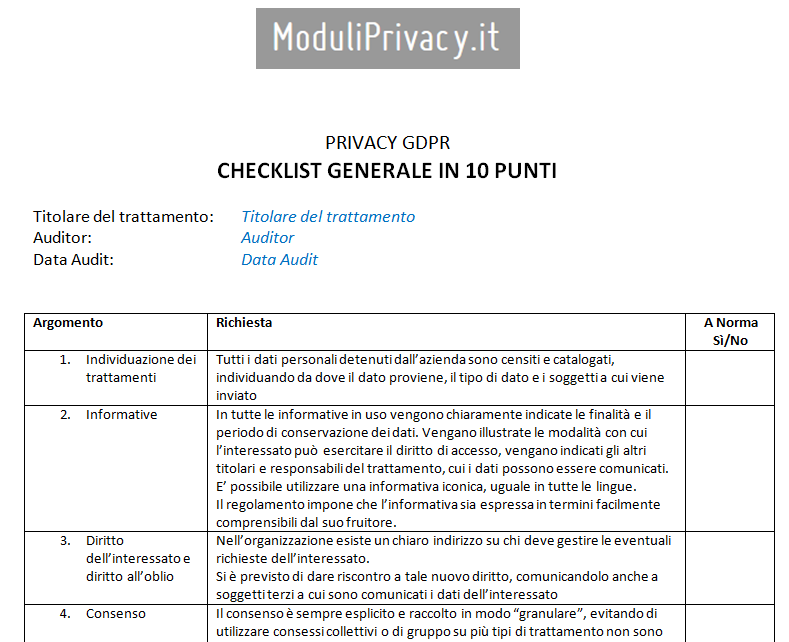

GDRP Audit Privacy - Parte Generale

I Titolari che trattano una elevata mole di dati personali corrono il rischio di incorrere in pesanti sanzioni in caso di irregolarità nei trattamenti. Alla luce di questo incombente regime sanzionatorio, è altamente consigliato predisporre un programma di Audit periodici, da affidare ad un soggetto esterno dotato di indipendenza di giudizio, capacità, esperienza e affidabilità.

La frequenza degli audit privacy può essere mensile o trimestrale, ed è auspicabile che tali sessioni vengano effettuate seguendo quanto previsto dalla norma standard ISO 27001:2014.

Tipo di documento: Consigliato

N. Pagine: 2

Link per il download (accesso richiesto):

Verbale Verifica Annuale Amministratore di Sistema

Annualmente il Titolare ha l'obbligo di far verificare l'operato dell'Amministratore di Sistema da parte di un soggetto esterno, dotato di indipendenza di giudizio, capacità, esperienza e affidabilità.

Tale soggetto è sovente un consulente IT o un Privacy Officer in grado di valutare correttamente quanto messo in opera dall'Amministratore di Sistema. Contestualmente, effettua una verifica degli accessi dell'Amministratore, assicurando quindi la corretta registrazione obbligatoria dei log di sistema.

Al termine della verifica, il soggetto esterno rilascia il presente verbale di verifica.

N. Pagine: 1